CMSなどの脆弱性を狙った改ざんの手口

- CMS (CMSとは…)などのプログラムに脆弱性がある場合、悪意を持った攻撃者は、そのプログラムに攻撃を仕掛けます。

- 攻撃者はそのCMSを利用し、クラッキングツールを設置します。

- クラッキングツールとは、同じサーバー内にあるファイルの「パーミッションの変更」や「改ざんコードの埋め込み」「ファイルの設置」等の改ざんに用いられているものです。そのクラッキングツールによってファイルが改ざんされ、スパムメールを大量に送信させられてしまう問題が発生します。

- また、悪意のあるページへ自動的に遷移させられてしまう問題が発生するケースもあります。

原因の対応方法

下記の方法を確認して適切な対応を行なってください。

FTPを利用されてしまう改ざんの手口

FTPパスワードを他者から簡単に推測されてしまうものに設定している場合など、勝手に他者がFTPへログインし、直接ファイルを改ざんされてしまう手口があります。

原因の対応方法

下記の方法を確認して適切な対応を行なってください。

WordPressをご利用の方はご注意ください

-

wp-config.phpのパーミッション

「 wp-config.php 」のパーミッションは「 400 (r--------)」であるかご確認ください。

「400」とすることで、wp-config.php が外部から「読み取り」「書き込み」「実行」が行えない状態となります。

※ 読み込み専用の設定となりますので、編集を行いたい場合は一旦パーミッションを変更していただき、その後また「400」に設定し直すようにお願いいたします。 -

アクセス制限

ダッシュボード(管理画面)のログイン画面へアクセス制限(Basic認証)を行うことで、セキュリティーの強化を図れます。

制限を行う場合は、アクセス制限フォルダを

/web/WordPressを設置したフォルダ/wp-admin/ にして、アクセス制限を行うことでより強固なセキュリティを行うことができます。

- テーマ・プラグイン

WordPressのテーマやプラグインの脆弱性をつかれて、Webサイトの改ざんが行われる事例が発生しています。テーマやプラグインを利用する際は、下記の事にご注意ください。

- 公式ディレクトリ以外で配布されているテーマやプラグインは危険である可能性があります。

- 使用していないテーマは削除してください。

- 提供元から長い間更新されていないプラグインは脆弱性の危険が高まっている可能性があります。

- 使用しないプラグインは「無効」ではなく「削除」してください。

公式ディレクトリとは

※ WordPressの管理画面から検索してインストールできるテーマ・プラグインは公式ディレクトリに登録されています。

※ 公式ディレクトリに登録されているテーマ・プラグインは自動アップデートが可能なため常に最新版が利用できます。 - テーマ・プラグイン

CMSは常に最新のバージョンをご利用し、管理できないサイトは閉鎖する

WordPressやMovable Type、Joomla! などのCMSツールなどをご利用の場合は、最新のバージョンをご利用ください。最新以外は脆弱性がある場合がございます。また、CMS本体のみでなく、プラグインやテーマも合わせて最新を利用し、不要なプラグインやテーマは削除してください。

また、バージョンアップを行わずサイトを放置することは、改ざんおよびウイルス拡散に悪用される可能性があります。管理できていないサイトは、閉鎖を検討ください。

同件については、IPA(情報処理推進機構)からの注意喚起もご一読ください。

パーミッションの設定を正しく行ってください

ヘテムルではフォルダ、ファイルのパーミッションを 以下の値での設定を推奨しております。

| HTML・画像ファイル | 604 | rw----r-- |

|---|---|---|

| CGIの実行ファイル | 700 | rwx------ |

| CGIのデータファイル | 600 | rw------- |

| .htaccessファイル | 604 | rw----r-- |

| フォルダ | 705 | rwx---r-x |

パーミッションの設定を「777 (rwxrwxrwx)」や「666 (rw-rw-rw-)」などに設定されている場合は、「誰でも書き込める」設定となっているため、改ざんが行われる可能性がございます。ご確認の上、上記の値に変更してください。

また、特に下記の点につきましてご注意くださいますよう、お願いいたします。

-

「.htaccess」ファイルが書き換えられる事例が多発いたしております。

パーミッションが「604 (rw----r--)」であるかご確認ください。

FTPやCMS管理画面のパスワードは推測されにくいものにしてください

改ざんはお客様のFTPやCMS管理画面のパスワードが特定されることにより発生することもございます。

パスワードは推測されにくいものへ変更していただき、さらに定期的にご変更していただくことで、セキュリティーが向上いたしますので、随時ご対応のほどお願いいたします。

- 下記のようなパスワードの場合は変更してください。

- - IDとパスワードが同一の場合

- - パスワードが6文字以下など短い場合

- - 推測されやすい単語を使用している場合(passwordやadminなど)

- - パスワードが数字または英字のみの場合

アップロードの際はFTPSをご利用ください

サーバーへのファイルアップロードは、FTP接続ではなく、FTPS、SSH、heteml FTPを使ってサーバーへ接続を行ってください。

FTPソフト、SSHソフトについては下記ページもご確認ください。

.ftpaccessをご利用ください

お客様のFTPサーバーに、複数IPから接続されてサイトを改ざんされているケースも多くみられます。このため、.ftpaccessを使い、FTP接続元を制限してください。

.ftpaccessについては下記ページもご確認ください。

バックアップを利用する

ヘテムルのバックアップオプション、またはバックアップツールを使って定期的にバックアップを取ることで、万が一改ざんにあった場合でも元の状態に戻すことが可能になります。

バックアップオプション

7世代分のデータを自動で保存する『バックアップオプション』を月額770円にて提供しています。Webサイト運営において、FTPの誤操作や悪質なWebサイトの改ざんなどといった予期せぬトラブルによるデータ破損・消失被害を防ぐために、データバックアップは欠かせないものとなっています。

ヘテムルのバックアップオプションでは、7世代分のデータを容量無制限で保存し、データが必要になった時にいつでもアクセス・ダウンロードをすることができます。復元が難しかったWordPress等のデータベースも、ワンクリックで復元できます。

WordPress 記事バックアップの作成方法

以下のページにて、WordPress記事バックアップの取り方をご紹介しています。 WordPressをご利用の方はこちらの記事をご参照ください。

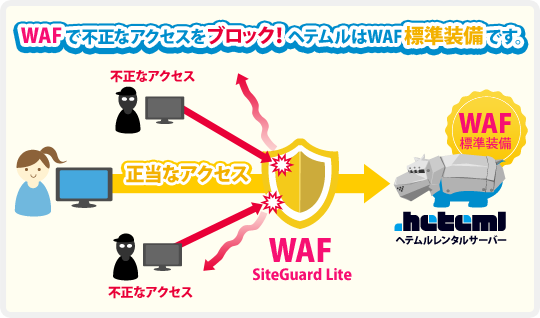

WAFの設定を有効にする

WAF(ウェブアプリケーションファイアウォール)はこれまでのファイアウォールなどでは防御できなかった攻撃(不正なアクセス)を検知しブロックする機能です。

コントロールパネル内、「WAF設定」よりドメインごとにWAFをON/OFFで切り替えができます。

WAFについての詳しい説明は下記URLをご確認ください。

- 下記状況の時、WAFを有効にしても改ざんを防ぐ事ができません

- - 既に改ざんファイルやクラッキングツールが仕組まれた状態だった場合

- - FTPを利用されて改ざんされている場合(WAFはFTPでの改ざんは防ぐことができません)

- - CMSツールなどのID・パスワードの漏洩による改ざんの場合

ウィルスソフト・セキュリティーソフトでのチェックを行ってください

ファイルのアップロードはお客様のパソコンから行われます。

お客様のパソコンがウィルスに感染をしている場合は、お客様のパソコンからFTPのパスワードなどが盗まれる可能性もございます。

ウィルスチェックソフトにて、定期的にウィルスチェックを行っていただきますようお願い申し上げます。